декомпиляция DEX в исходный код Java

Как можно декомпилировать файлы Android DEX (VM bytecode) в соответствующий исходный код Java?

-

0Посмотрите здесь . Вы получите возможные оттуда ходы.Kevin Boyd

-

0Обновленная информация доступна в блоге центра разработчиков: coders-hub.com/2013/04/how-to-convert-apk-file-into-source.html.Md Mohsin

16 ответов

Легко

Получить следующие инструменты:

1) dex2jar, который сделан китайским учеником. Он преобразует файлы dex в файлы jar.

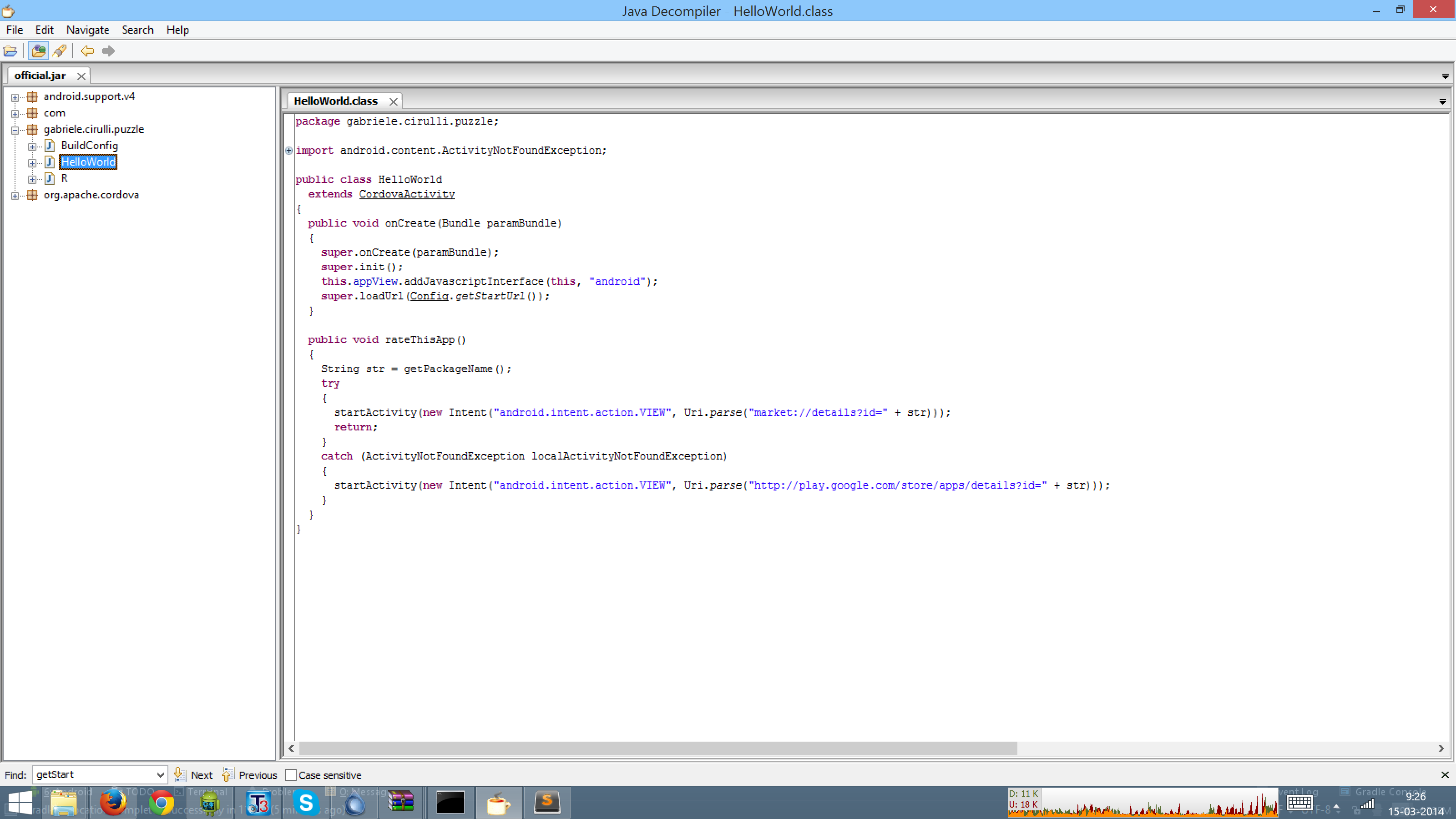

2) jd-gui для просмотра java файлов в банке

Исходный код вполне читаем, поскольку dex2jar делает некоторые оптимизации.

Процедура:

А вот процедура декомпиляции:

Шаг 1:

Преобразуйте classes.dex в test_apk-debug.apk в test_apk-debug_dex2jar.jar

d2j-dex2jar.sh -f -o output_jar.jar apk_to_decompile.apk

Примечание. В машинах Windows все сценарии

.shзаменяются.batскриптами

Шаг 2:

Откройте банку в JD-GUI

-

56+1. Я пробовал и Баксмали, и Декс2джар. Dex2Jar + JD-Gui выигрывает за то, что предоставил вам отлично читаемый исходный код для большинства файлов .dex.

-

0привет, не могли бы вы поделиться тем, как вы идете? Я буду очень благодарен вам.

Чтобы прояснить, есть два основных пути, которые вы можете предпринять здесь, в зависимости от того, что вы хотите выполнить:

Декомпилируйте байт-код Dalvik (dex) в читаемый источник Java. Вы можете сделать это легко с помощью dex2jar и jd-gui, как упоминает Фред. Получающийся источник полезен для чтения и понимания функциональности приложения, но, скорее всего, не будет производить 100% полезный код. Другими словами, вы можете прочитать источник, но вы не можете его модифицировать и переупаковать. Обратите внимание, что если источник был запутан с помощью proguard, результирующий исходный код будет значительно сложнее распутать.

Другая важная альтернатива - разобрать байт-код на smali, язык ассемблера, предназначенный именно для этой цели. Я обнаружил, что самый простой способ сделать это - apktool. Как только вы установили apktool, вы можете просто указать его на файл apk, и вы получите файл smali для каждого класса, содержащегося в приложении. Вы можете читать и изменять классы smali или даже заменять полностью, генерируя smali из нового источника Java (для этого вы можете скомпилировать ваш источник .java в .class файлы с помощью javac, а затем конвертировать ваши .class файлы в .dex файлы с Android dx, а затем использовать baksmali (smali disassembler) для преобразования файлов .dex в .smali, как описано в этот вопрос . Здесь может быть ярлык). Как только вы закончите, вы можете легко скомпилировать apk с apktool снова. Обратите внимание, что apktool не подписывает полученный apk, поэтому вам нужно позаботиться об этом как и любое другое приложение для Android.Если вы идете по smali-маршруту, вы можете попробовать APK Studio, IDE, которая автоматизирует некоторые из вышеперечисленных шагов, чтобы помочь вам с декомпиляцией и перекомпиляцией apk и ее установкой на устройстве.

Короче говоря, ваш выбор в значительной степени заключается в декомпиляции в Java, который является более читаемым, но, вероятно, необратимым, или для демонтажа smali, который труднее читать, но гораздо более гибким для внесения изменений и переупаковки модифицированного приложения. Какой подход вы выберете, будет зависеть от того, что вы хотите достичь.

Наконец, следует отметить предложение dare. Это инструмент перенацеливания для преобразования файлов .dex и .apk в java файлы .class, чтобы их можно было анализировать с помощью стандартных инструментов статического анализа Java.

-

0vaibhavpandey.com/apkstudio хорош для смалийского пути.

-

0Очень круто @Guntis. Я добавлю заметку об этом варианте.

Я бы рекомендовал здесь: https://github.com/JesusFreke/smali

Он предоставляет BAKSMALI, который является отличным инструментом для обратного проектирования файлов DEX. Это сделал JesusFreke, парень, создавший слабые ROM для Android.

-

0Есть ли способ конвертировать файлы smali в код Java?

-

3smali - это язык, похожий на ассемблер, основанный на dalvik IL, его нельзя напрямую перевести на Java.

Более полная версия fred answer:

Ручной способ

Сначала вам понадобится инструмент для извлечь все (скомпилированные) классы на DEX в JAR.

Там один называется dex2jar, который сделан китайским студентом.

Затем вы можете использовать jd-gui для декомпилировать классы в JAR в исходный код. < ш > Результирующий источник должен быть вполне читаемым, поскольку dex2jar применяет некоторые оптимизации.

Автоматический путь

Вы можете использовать APKTool. Он будет автоматически извлекать все классы (.dex), ресурсы (.asrc), затем он преобразует двоичный XML в удобочитаемый XML, а также будет разобрать классы для вас. < ш > Разборка всегда будет более надежной, чем декомпиляция, особенно с помощью

JAR, запутанные Pro Guard!

Просто скажите APKTool, чтобы декодировать APK в каталог, а затем изменить то, что вы хотите,

и, наконец, закодировать его обратно в APK. Это все.

Важно: APKTool разборки. Это не декомпилировать.

Сгенерированный код не будет источником Java.

Но вы должны уметь читать и даже редактировать его, если вы знакомы с jasmin.

Если вы хотите источник Java, перейдите по пути Manual.

Иногда вы получаете сломанный код при использовании dex2jar/apktool, особенно в циклах. Чтобы избежать этого, используйте jadx, который декомпилирует байт-код dalvik в исходный код java, без создания файла .jar/.class сначала, когда dex2jar делает ( apktool использует dex2jar, я думаю). Он также работает с открытым исходным кодом и активно развивается. У него даже есть GUI, для GUI-фанатиков. Попробуйте!

-

0Работал как шарм.

-

0Я предполагаю, что у jadx нет опции компиляции, но код читабелен, хотя

Поскольку никто не упоминал об этом, есть еще один инструмент: Домашняя страница DED

Установите инструкции и некоторые пояснения: Installation.

Он был использован в довольно интересном исследовании безопасности приложений на верхнем рынке (на самом деле это не связано, просто если вам интересно): Обзор безопасности приложений Android

-

0Это выглядит многообещающе. Декомпилирует ли он Java-код непосредственно из APK? Как насчет запутанного кода Java?

-

6Это было заменено DARE siis.cse.psu.edu/dare/source.html

После того как вы загрузили файл APK, вам нужно выполнить следующие шаги, чтобы получить редактируемый код/документ Java.

- Преобразуйте файл apk в zip (пока вы не загружаете загрузку с опцией "Сохранить", просто перейдите с "Сохранить как" и укажите расширение на .zip), делая это, вы можете избежать APKTOOL...

- Извлеките zip файл, там вы можете найти somefilename.dex. поэтому теперь нам нужно преобразовать dex → .class

- Для этого вам нужно "dex2jar" (вы можете загрузить его из http://code.google.com/p/dex2jar/, после извлечения в командной строке вы должны упомянуть, например: [D:\dex2jar-0.09 > dex2jar somefilename.dex] (Имейте в виду, что ваш файл somefilename.dex должен находиться внутри той же папки, где вы сохранили свой dex2jar.)

- Загрузите jad из http://www.viralpatel.net/blogs/download/jad/jad.zip и извлеките его. После извлечения вы можете увидеть два файла, такие как "jad.exe" и "Readme.txt" (иногда вместо "jad.exe" может быть "jad.txt", поэтому просто переименуйте его расширение as.exe для запуска)

- Наконец, в командной строке вы должны упомянуть, что [D:\jad > jad -sjava yourfilename.class] он будет анализировать ваш файл класса в редактируемый java-документ.

-

1ссылка на скачивание Jad не работает. Попробуйте с: varaneckas.com/jad

Android Reverse Engineering возможно , Выполните следующие шаги, чтобы получить файл .java из файла apk.

Шаг1. Использование dex2jar

- Сгенерировать файл .jar из файла .apk

- команда:

dex2jar sampleApp.apk

Шаг 2. Декомпиляция .jar с использованием JD-GUI

- он декомпилирует файлы .class, то есть мы получим obfuscated.java обратно из apk.

-

0Но если я снова скомпилирую весь декомпилированный исходный код, он не запустится, компилятор покажет много ошибок.

-

0это связано с запутыванием

С Dedexer вы можете дизассемблировать файл .dex в байт-код dalvik (.ddx).

Декомпиляция в сторону Java невозможна, насколько я знаю.

Вы можете прочитать о байт-кодеке dalvik здесь.

-

1Принято, так как вы говорите, что это (в настоящее время) невозможно, что кажется правдой.

-

0@ Все будет возможно. Все зависит от того, как вы это видите. Декомпиляция возможно, но , возможно , не так , как вы думаете.

Много изменилось, так как большинство этих ответов было опубликовано. В настоящее время существует множество простых инструментов с графическим интерфейсом, например:

APK Easy Tool for Windows (GUI tool, friendly)

Bytecode Viewer - APK/Java Reverse Engineering Suite

URET Android Reverser Toolkit

Лучшее место для их поиска можно найти на форуме разработчиков XDA.

В недавнем Debian есть пакет Python androguard:

Description-en: full Python tool to play with Android files

Androguard is a full Python tool to play with Android files.

* DEX, ODEX

* APK

* Android binary xml

* Android resources

* Disassemble DEX/ODEX bytecodes

* Decompiler for DEX/ODEX files

Установите соответствующие пакеты:

sudo apt-get install androguard python-networkx

Декомпилировать файл DEX:

$ androdd -i classes.dex -o ./dir-for-output

Извлечь classes.dex из Apk + Decompile:

$ androdd -i app.apk -o ./dir-for-output

Файл Apk - это не что иное, как архив Java (JAR), вы можете извлекать файлы из архива через:

$ unzip app.apk -d ./dir-for-output

Вы можете попробовать JADX (https://bitbucket.org/mstrobel/procyon/wiki/Java%20Decompiler), это прекрасный инструмент для декомпиляции DEX.

И да, он также доступен онлайн (мой: 0)) новый сайт: http://www.javadecompilers.com/apk/

Это можно сделать в следующие пять шагов:

Этот жемчуг автоматически выполняет эти функции даже при установке необходимых инструментов

- конвертировать файл apk в zip

- разархивируйте файл

- извлечь из него classes.dex

- использовать dex для jar для преобразования classes.dex в файл jar.

- использовать jadx gui для открытия файла jar в качестве исходного кода java

-

0Как сделать 5-й пункт, чтобы получить файлы Java?

Я использовал

- dex2jar + jd-gui

- javadecompilers.com

- enjarify

- Apktool

Но ни один из них не использует собственные инструменты Google.

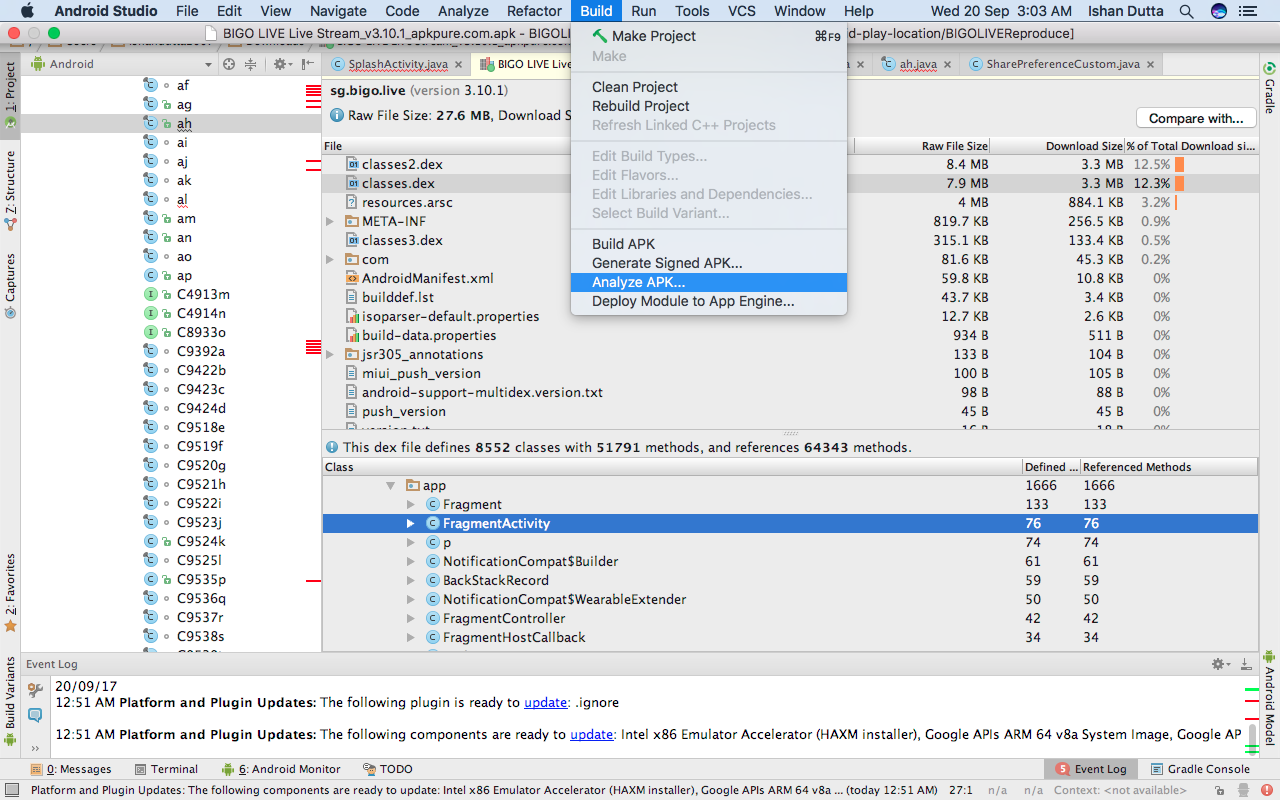

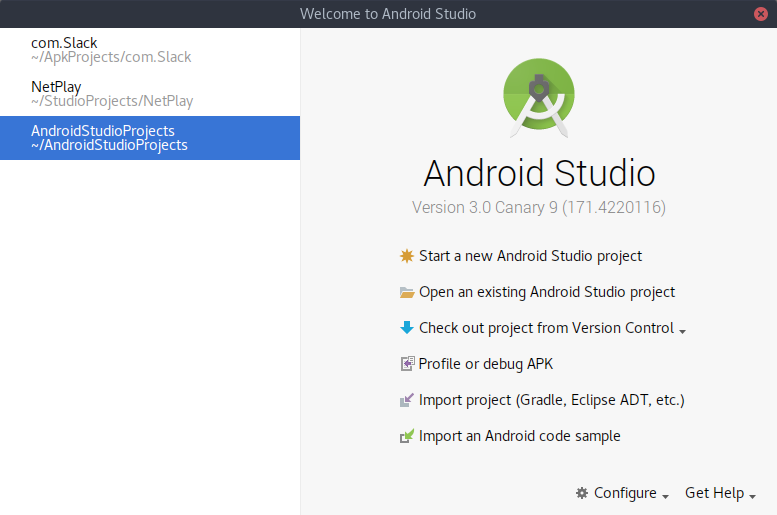

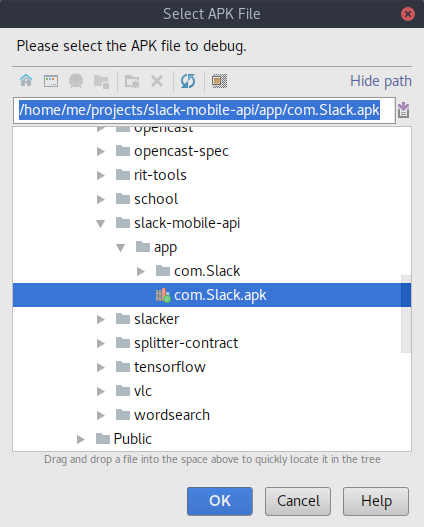

1) Android Studio 2.x:

строить > анализировать apk

2) Android Studio 3.0:

Профиль или отладка APK

-

1Плюс один для Enjarify. По моему личному опыту, он показал лучшие результаты по сравнению с d2j

Самый простой способ декомпилировать приложение для Android - загрузить приложение с именем ShowJava из playstore. Просто выберите приложение, которое необходимо декомпилировать из списка приложений. Существует три разных декомпилятора, которые вы можете использовать для декомпиляции приложения, а именно -

CFR 0.110, JaDX 0.6.1 или FernFlower (аналитический декомпилятор).

Если вы не хотите загружать dex2jar, просто используйте apk_grabber python script, чтобы декомпилировать любые apk в jar файлы, Затем вы читаете их с помощью jd-gui.

Ещё вопросы

- 0получить указатель даты для отображения текущей даты по умолчанию

- 1У меня есть свой псевдокод, но я не могу написать один из циклов в Python

- 0Получить всю зарплату сотрудника из таблиц сотрудников с 3-й по величине зарплаты в MYSQL

- 1MediaPlayerClass: MediaPlayer запускается без какого-либо очевидного кода

- 1Сокет соединение на основе MAC-адреса в C #

- 0PHP require_once не работает для нижнего колонтитула

- 1невозможно получить контур правильно

- 0Как сохранить значение, установленное в JavaScript после обратной передачи

- 0Показать лингвальный текст, хранящийся в varchar (utf8_unicode_ci) на сервере MySQL в приложении Android с помощью сценария JSON php

- 1Ускорьте поиск и вставьте в параллельную сумку c #

- 0Как обеспечить API для вашей угловой директивы?

- 0Orbit 1.4 против Flexslider: проблемы с каждым, пытаясь выбрать один

- 0Выдача jquery show, hide, slidetoggle с cookie

- 0Что я делаю не так с функцией ввода?

- 0Использование CASE в Mysql для установки значения в поле Alias

- 0указатели на многомерные массивы в классе

- 1Не определено ни одного уникального компонента типа [бла]: ожидаемый единственный соответствующий компонент, но найден 2 [moreBlah]

- 1Сбой приложения при использовании ProgressDialog в AsyncTask

- 0используя поле AS в предложении WHERE

- 0EF Code First Foreign Key Relationship

- 1Извлечение списка из списка списков и добавление к фрейму данных

- 0Конкатенация 4 строк в MySQL

- 0Изменить текст в модальном окне в зависимости от нажатия кнопки

- 0Плагин Firebreath: Как получить свойства документа в части c ++?

- 0AngularJS кликает только на небольших разрешениях

- 0Добавление анимации слайдов для повторения

- 0использовать mysql для диагностики в другой процедуре

- 1Есть ли в Android Studio ярлык для перехода из текущего файла в родительский класс?

- 0Поместите условие для ng-submit в несколько строк

- 1Избегайте утечки памяти в клиенте c # неуправляемой DLL с утечкой памяти

- 0Предотвратить событие зависания jQuery в конкретном медиа-запросе

- 0Могу ли я узнать разницу между этими предупреждениями, а также нужны советы по attr?

- 0MYSQL Присоединиться только к максимальной строке с данными из нескольких таблиц

- 1Как передать и получить результат области из ListView в другом действии?

- 0Статическая инициализация члена класса шаблона

- 0(JS) вызывает внешнюю функцию .js с тегом <script>

- 1Как мне проанализировать JSON, у которого экранированы акценты ключей и значений, не влияя на экранирование в значениях полей?

- 0RewriteRule работает на http, но ломается на https

- 1Дата в UTC зоне на Java с использованием Joda-Time

- 1Как повысить точность? - Распознавание активности с использованием непрерывных скрытых марковских моделей (Джамм)

- 0всплывающее окно больше не блокируется

- 0Перетаскивание по требованию. Как включить, запустить и продолжить перетаскивание всего в одном событии mousedown?

- 0Laravel 5.5 Получить порядок сообщений по сумме голосов

- 1XPath выберите узел в Xaml

- 0Предупреждение: preg_match () [function.preg-match]: без конечного разделителя '^

- 0Как получить метку времени из строки даты с часовым поясом, PHP?

- 1поле ввода события Pygame

- 0Regex: получить из URL все, что находится между www. и .com

- 1Чтение геометрии Postgres в байт [] с помощью спящего режима?

- 1Проблема с установкой релиза Apk